MACsec 加密

MACsec 概述

MACsec(Media Access Control Security,媒体访问控制安全)是一种基于二层以太网链路的数据安全加密技术,属于 IEEE 802.1AE 标准。它通过对以太网帧进行逐跳加密和完整性保护,在物理链路层实现端到端的安全传输,有效防范数据窃听、篡改和伪造攻击。MACsec 为保障专线安全传输的核心技术。

技术原理

加密与认证机制

MACsec 采用 GCM-AES (Galois/Counter Mode - Advanced Encryption Standard)算法实现加密和完整性保护:

AES 加密:支持128位或256位密钥长度,提供高强度的数据加密。

GCM 认证:在加密的同时生成认证标签(MAC),确保数据完整性。

特性 | GCM-AES-128 | GCM-AES-256 | GCM-AES-XPN-256 |

加密算法 | AES-128(128位密钥) | AES-256(256位密钥) | AES-256(256位密钥) |

密钥长度 | 128位(16字节) | 256位(32字节) | 256位(32字节) |

完整性保护 | GCM(Galois/Counter Mode) | GCM | GCM |

数据包编号(PN) | 32位(易回绕) | 32位(易回绕) | 64位(支持超高速链路) |

安全性 | 高(128位密钥) | 极高(256位密钥) | 极高(256位密钥+64位 PN 防回绕) |

适用带宽 | ≤ 10Gbps | ≤ 100Gbps | ≥ 100Gbps |

适用场景 | 中低安全需求、满足基础需求 | 高安全需求(金融、政府) | 超高速链路、长期加密会话(数据中心) |

密钥管理体系

MACsec 的密钥管理依赖以下核心组件:

CAK(Connectivity Association Key) :核心密钥,用于派生实际加密密钥(SAK)。需通过安全方式(如线下、KMS)在通信两端预共享。

CKN(Connectivity Association Key Name) :CAK 的逻辑名称,用于标识和绑定 CAK,避免直接暴露密钥。

SAK(Secure Association Key) :由 CAK 动态派生的实际加密密钥,定期更新以增强安全性。

扩展功能:XPN(Extended Packet Number)

解决传统32位数据包编号(PN)在高速链路中的回绕问题。支持64位 PN,适用于 100Gbps 及以上带宽的专线场景。

应用优势

专线安全的天然补充

传统专线(如 MPLS、裸光纤)提供物理隔离,但缺乏数据加密。MACsec 在二层实现加密,与专线形成“物理隔离+数据加密”的双重保障。

典型应用场景:

金融行业:银行总行与分行之间的资金数据传输。

政府机构:跨地域政务系统的数据互通。

企业互联:跨国企业的总部与分支机构间的敏感数据传输。

与 IPSec 的对比优势

特性 | MACsec | IPSec |

加密层级 | 二层(以太网帧) | 三层(IP 报文) |

部署位置 | 交换机、路由器等二层设备 | 路由器、防火墙等三层设备 |

性能开销 | 低(硬件加速支持) | 较高(依赖 CPU 处理) |

兼容性 | 需两端设备支持 MACsec | 广泛支持,兼容所有 IP 网络 |

适用场景 | 点对点专线、数据中心互联 | 跨网络、跨运营商的复杂路径传输 |

选择建议:

若需端到端加密且路径复杂(如跨运营商),选择 IPSec。

若为专用物理专线且追求高性能,优先选择 MACsec。

操作步骤

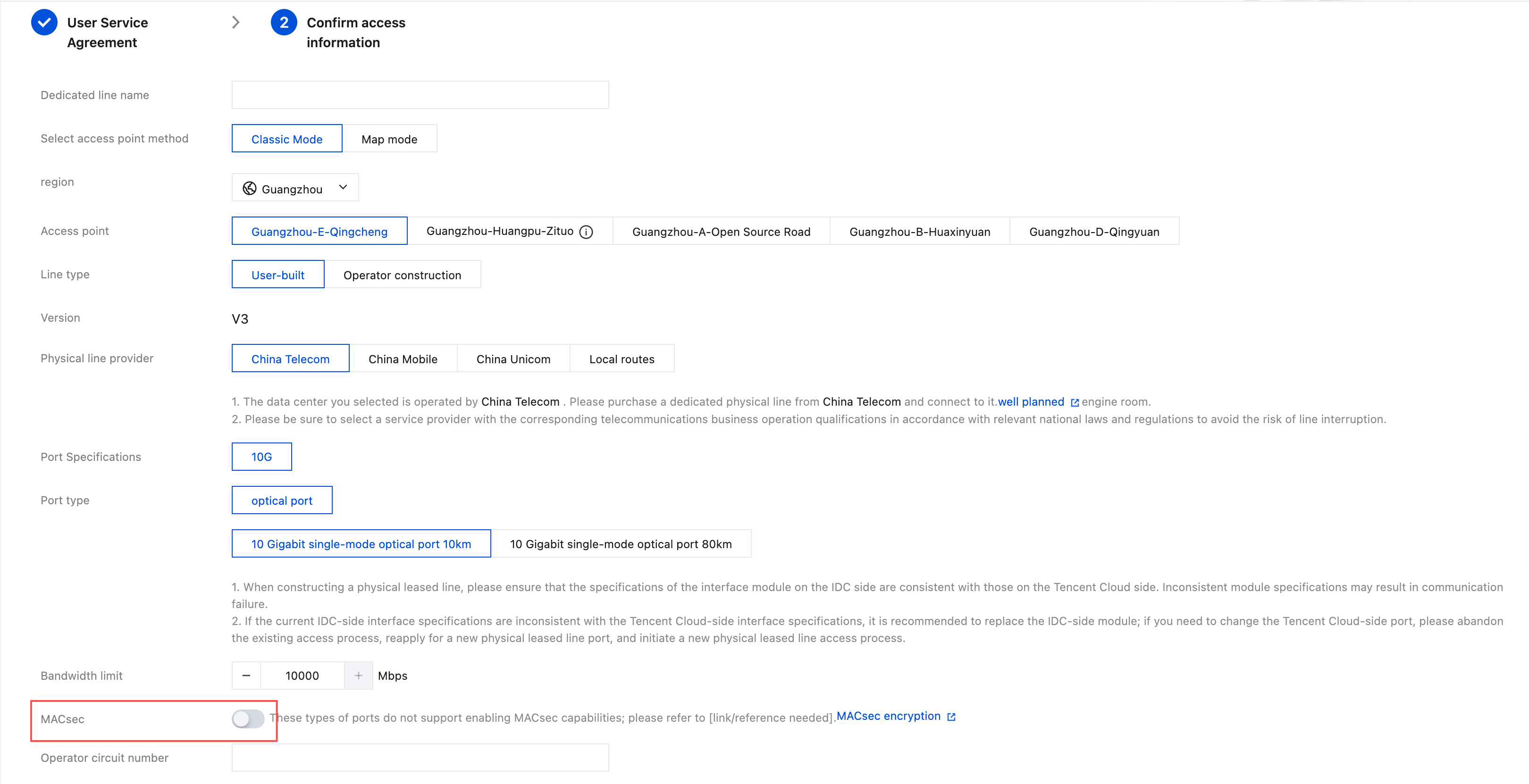

1. 开启 MACsec

支持客户在新建端口阶段选择开启端口的 MACsec 能力。

说明:

2. MACsec 配置

2.1 客户对端设备配置

客户需先在对端本地路由器设备上完成 MACsec 配置并开启。同时可记录关键信息,如 CKN、CAK,便于检查两端配置。

腾讯云侧指导默认配置数值建议如下(具体以协议层最终协商为准):

参数 | 描述 |

CKN 长度 | 这是一个64位十六进制字符(0-9,A-F)字符串。 10G专线支持32位十六进制字符;40G、100G 专线支持64位十六进制字符。 |

CAK 长度 | 这是一个64位十六进制字符(0-9,A-F)字符串。 10G专线支持32位十六进制字符;40G、100G 专线支持64位十六进制字符。 |

加密套件 | 10G:GCM-AES-128 40G、100G:GCM-AES-XPN-256、GCM-AES-256 |

密钥服务器优先级 | 0 |

加密偏移 | 0 |

完整性检查 ICV 指示符 | 是 |

安全关联密钥(CAK)密钥更新间隔 | PN Rollover |

窗口大小 | 0 |

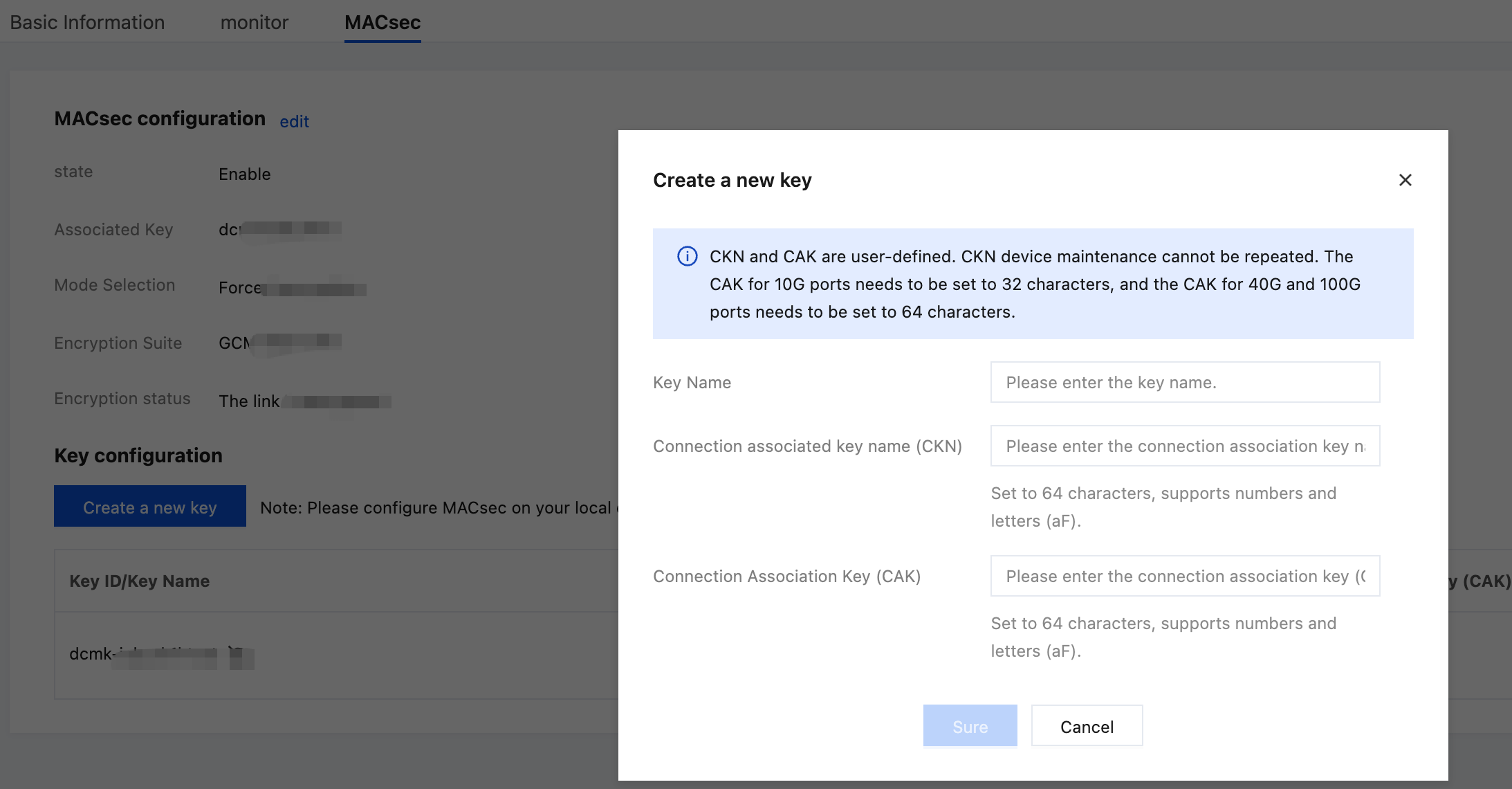

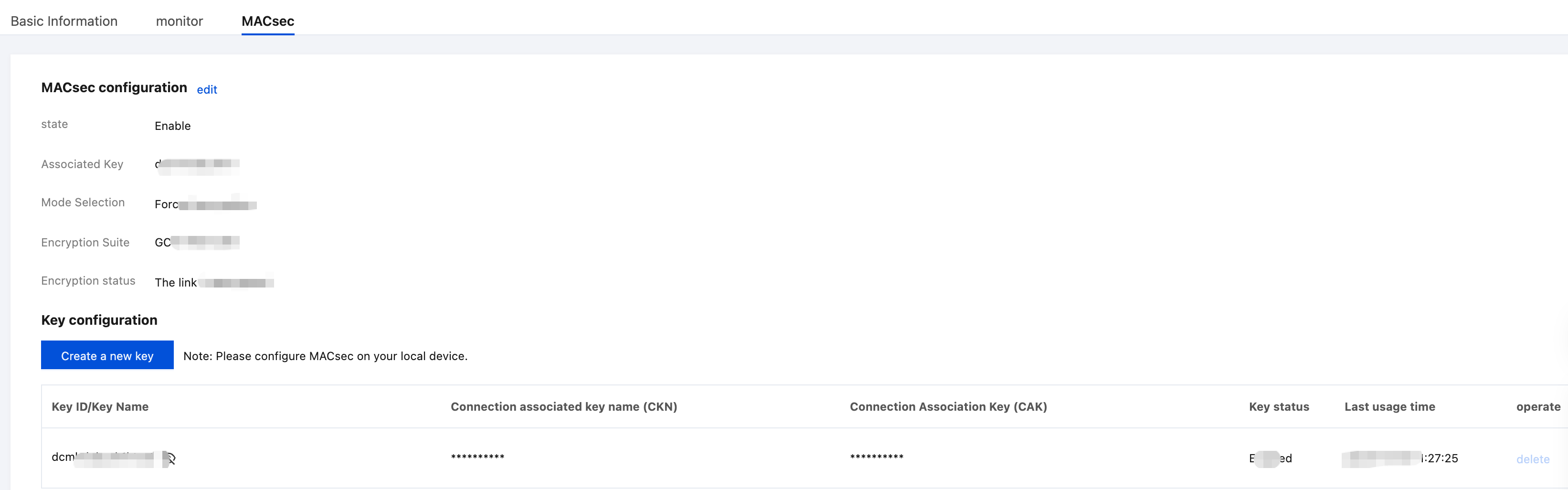

2.2 云侧新建密钥

线路就绪后,您可以进入线路详情页,在 MACsec 子页面,单击新建密钥对密钥名称、连接关联密钥名称(CKN)、连接关联密钥(CAK)参数进行输入。

输入时,请客户关注 CKN、CAK 的输入,单击确定后对新建密钥进行保存,单击取消则退出新建。

注意:

需保证本端MACsec密钥配置与对端交换机配置相同。

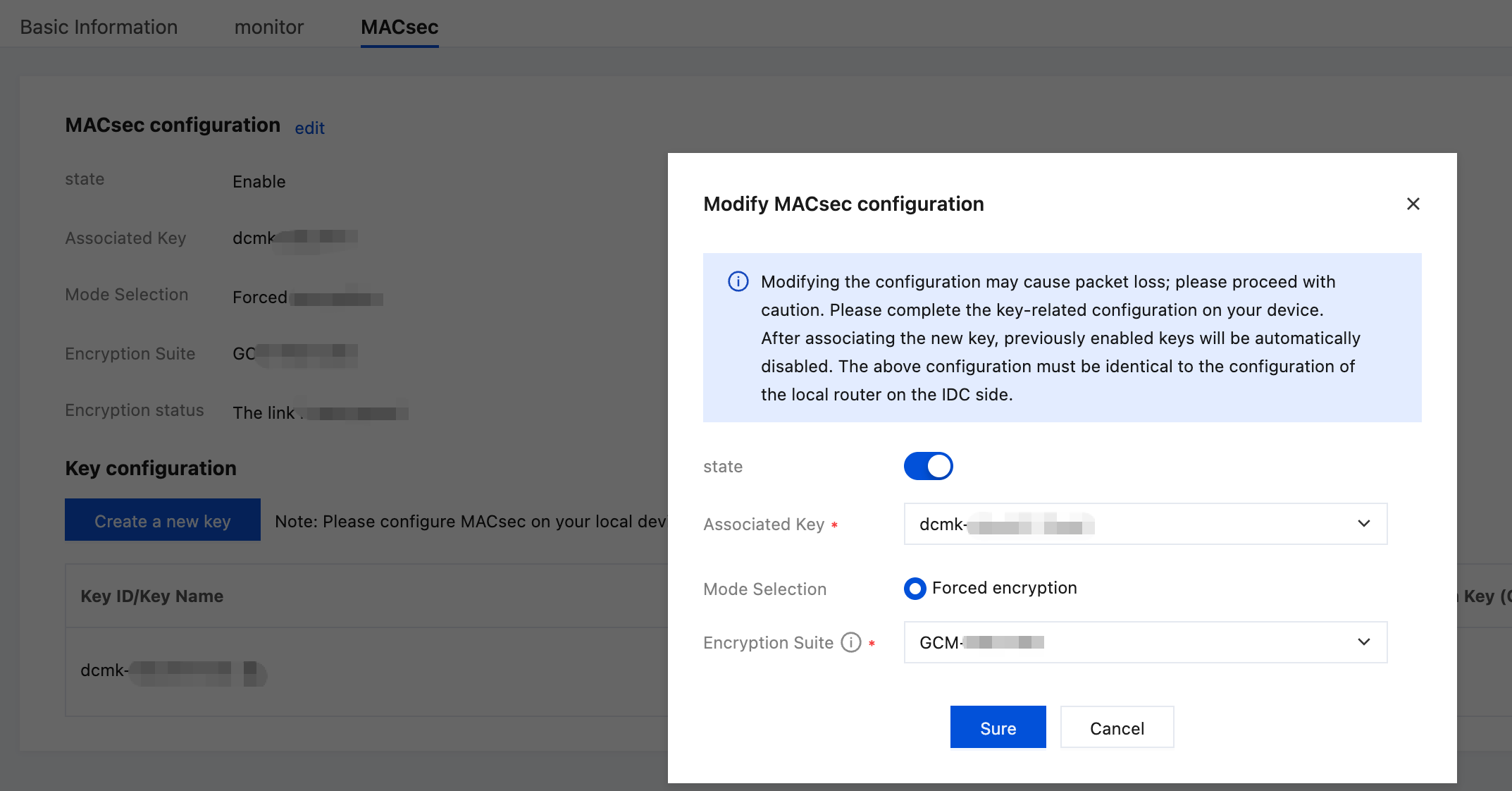

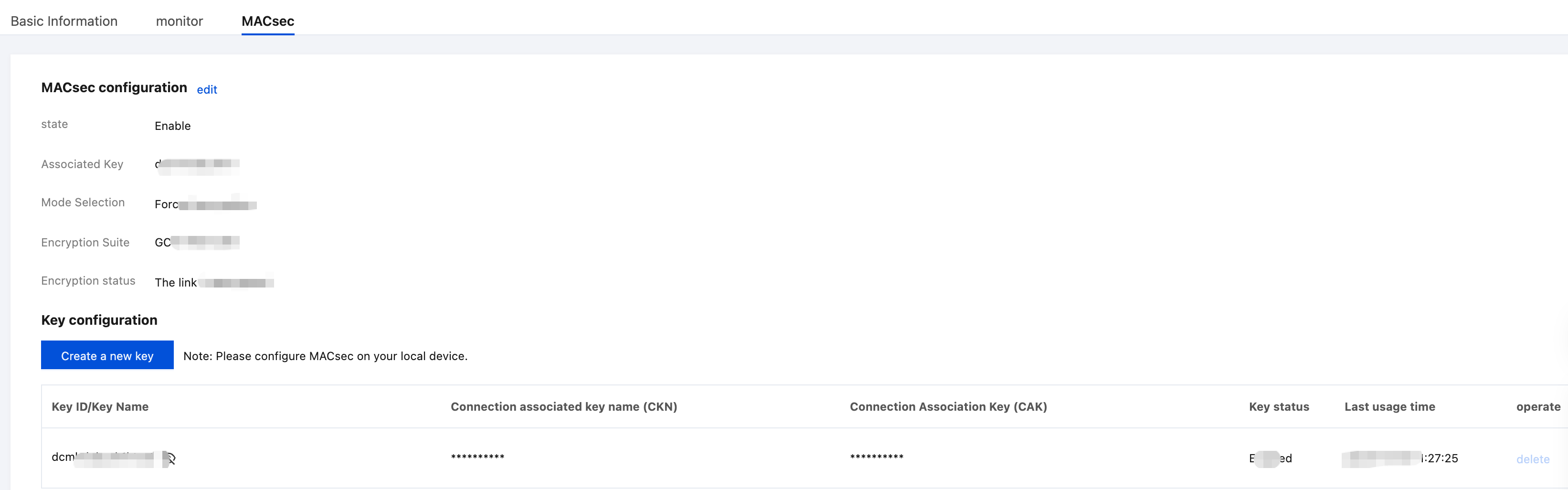

2.3 云侧 MACsec 配置

MACsec 配置默认自动关闭,客户可开启进行 MACsec 配置,客户可以选择已经创建好的密钥进行关联,模式为强制加密,加密套件可以根据端口速率、业务安全性等需求进行选择。单击确定完成配置。

10G 端口加密套件:GCM-AES-128

40G、100G 端口加密套件:GCM-AES-256、GCM-AES-XPN-256

完成密钥与 MACsec 关联后,客户可以查看 MACsec 配置情况。

2.4 验证配置

验证方式1:客户可以在对端路由器上查看 MACsec 状态和加密情况。

验证方式2:在本端做 ping 探测。

注意事项

密钥管理安全:CAK 必须通过安全渠道分发,避免泄露。

兼容性测试:跨厂商设备需验证 MACsec 兼容性(如是否支持 XPN)。

与现有网络协同:确保 MACsec 不影响路由协议(如 OSPF、BGP)的正常运行。

文档反馈