子账号获取云原生 API 网关访问授权

下载

聚焦模式

字号

子账号使用云原生 API 网关

子账号使用 TSE 时,需要对三方面进行授权:

1. 子账号使用微服务引擎的云原生 API 网关前,需要进行鉴权。因此首先需要授予云原生 API 网关访问 CAM 的权限,详见 步骤 1。

2. TSE 需要获取访问用户其他云产品资源的权限,如查看用户子网所在的可用区信息等场景。因此,需要传递服务角色至云原生 API 网关,共有两个策略需要绑定至子账号,详见 步骤 2。策略中,具体接口和使用场景详情请参见 附录。

3. 子账号操作 TSE 资源时,需要读写权限。因此需要使用主账号授予子账号云原生 API 网关资源的读写权限,详见 步骤 3。

说明

步骤1:授予子账号访问 CAM 权限

1. 使用主账号登录 访问管理控制台。

2. 在左侧导航栏,单击用户 > 用户列表,进入用户管理页面。

3. 选择要授予 TSE 使用权限的用户,单击操作列的授权。

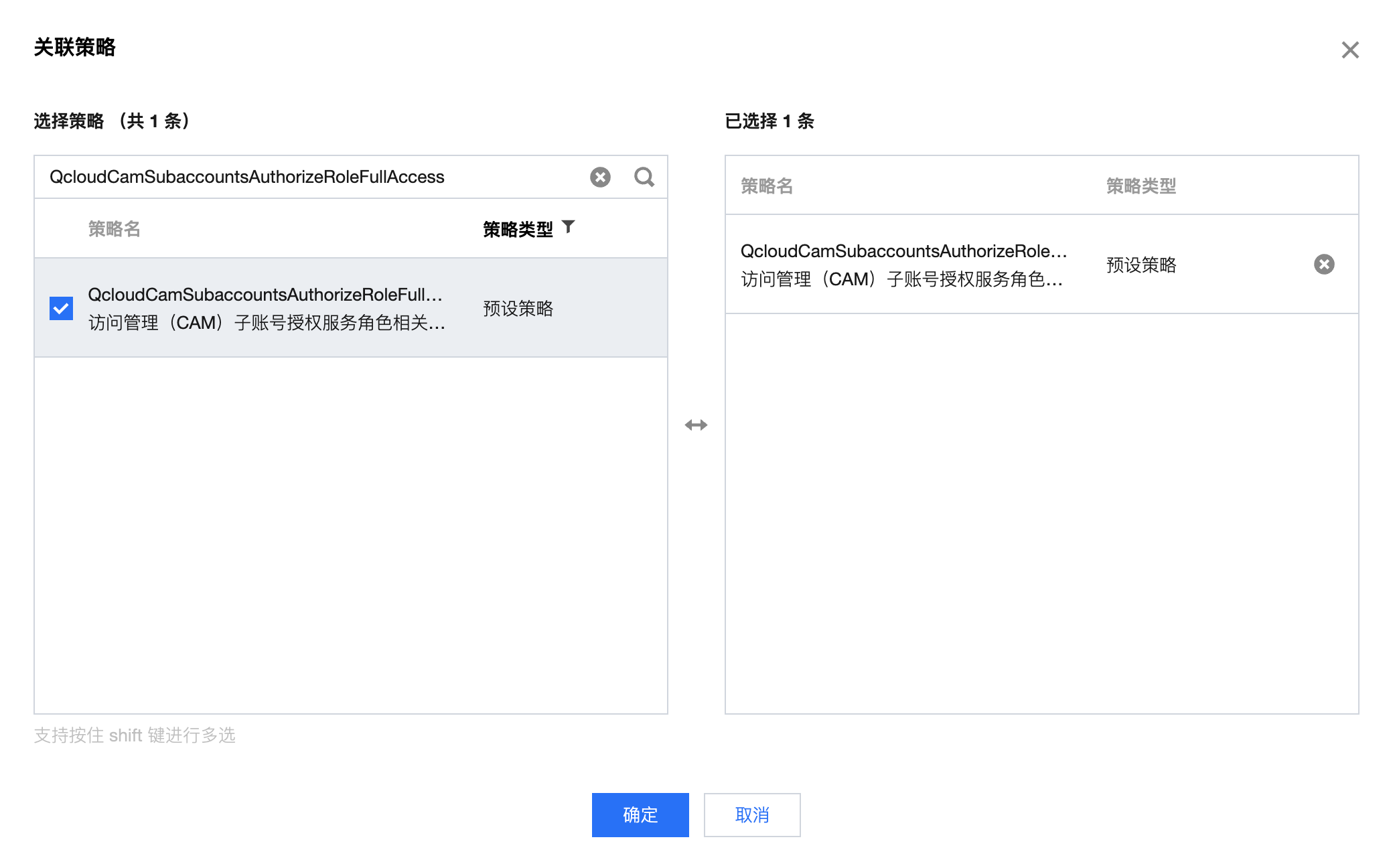

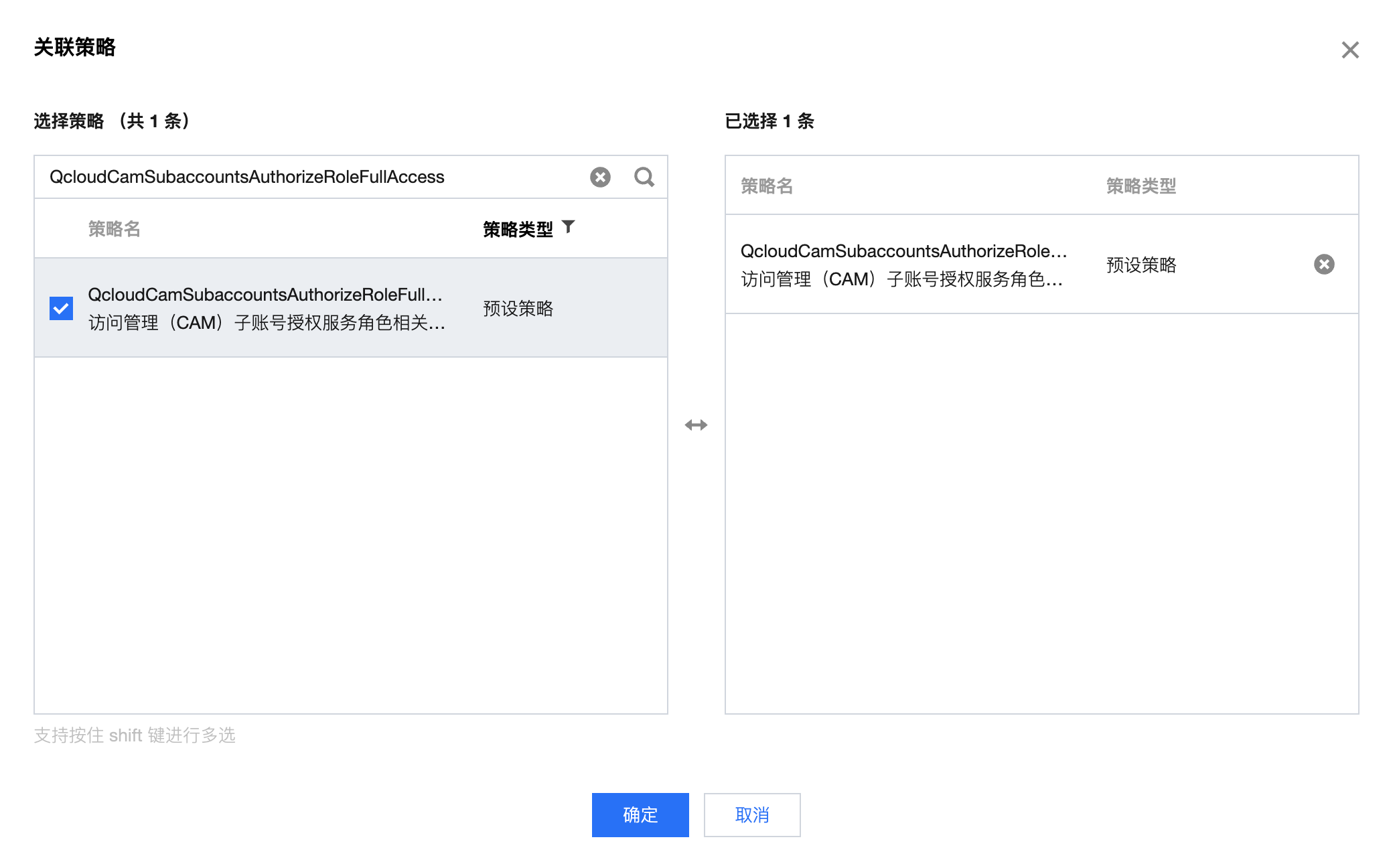

4. 从策略列表中筛选出 QcloudCamSubaccountsAuthorizeRoleFullAccess 策略。

说明

QcloudCamSubaccountsAuthorizeRoleFullAccess 代表访问管理(CAM)子账号授权服务角色相关权限,包含子账号在授权服务角色过程中涉及的全部权限。

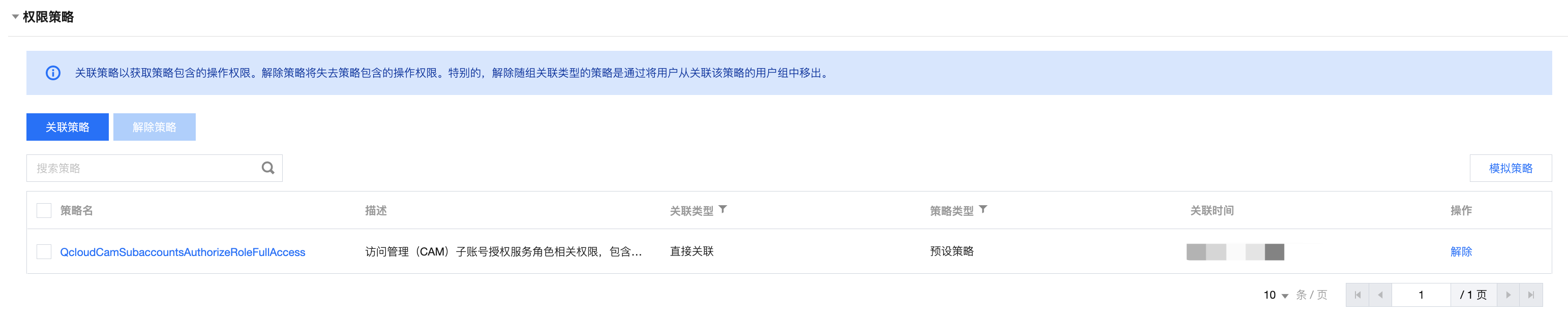

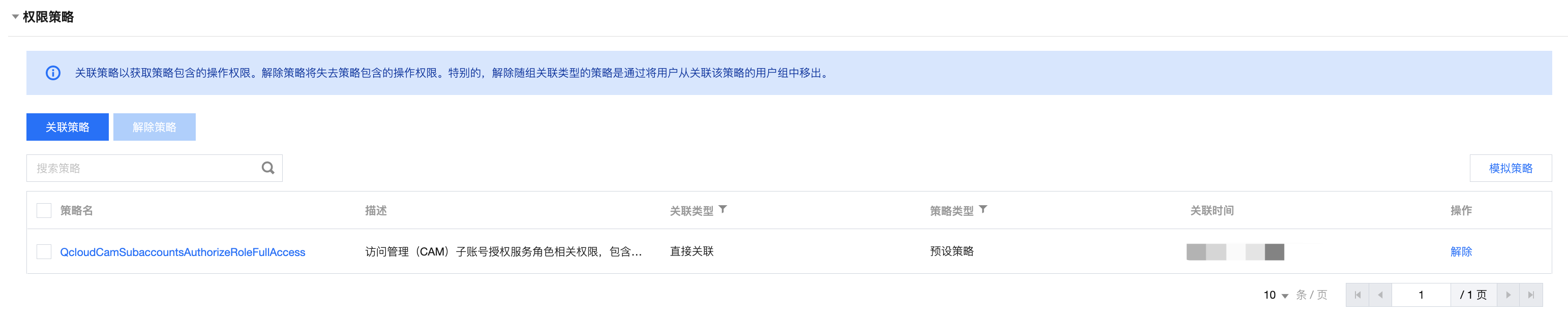

5. 单击确定,绑定策略。该策略会显示在用户的策略列表中。

步骤2:传递服务角色

步骤2.1:绑定传递服务角色(策略一)

1. 使用主账号登录 访问管理控制台。

2. 在左侧导航栏,单击策略,进入策略管理列表页。

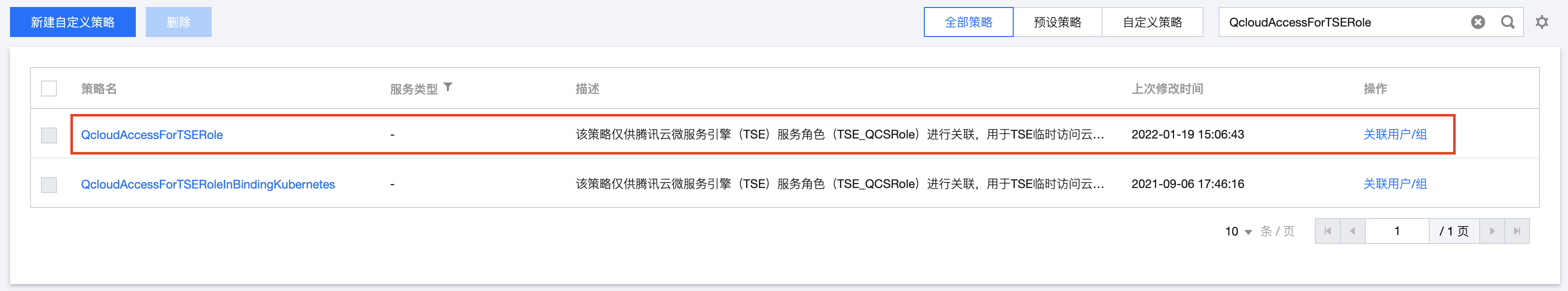

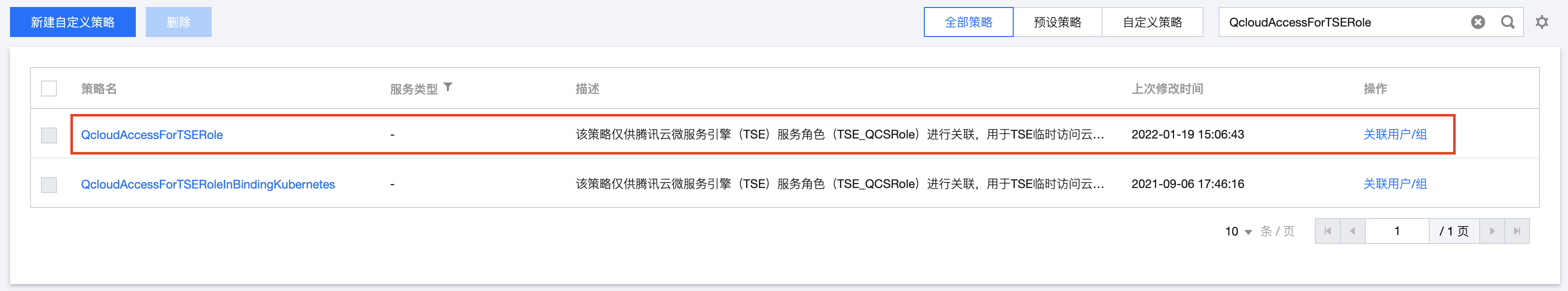

3. 在右侧搜索栏中,输入 QcloudAccessForTSERole 进行搜索。

说明

QcloudAccessForTSERole:代表该策略仅供腾讯云微服务引擎(TSE)服务角色(TSE_QCSRole)进行关联,用于 TSE 临时访问云服务资源。

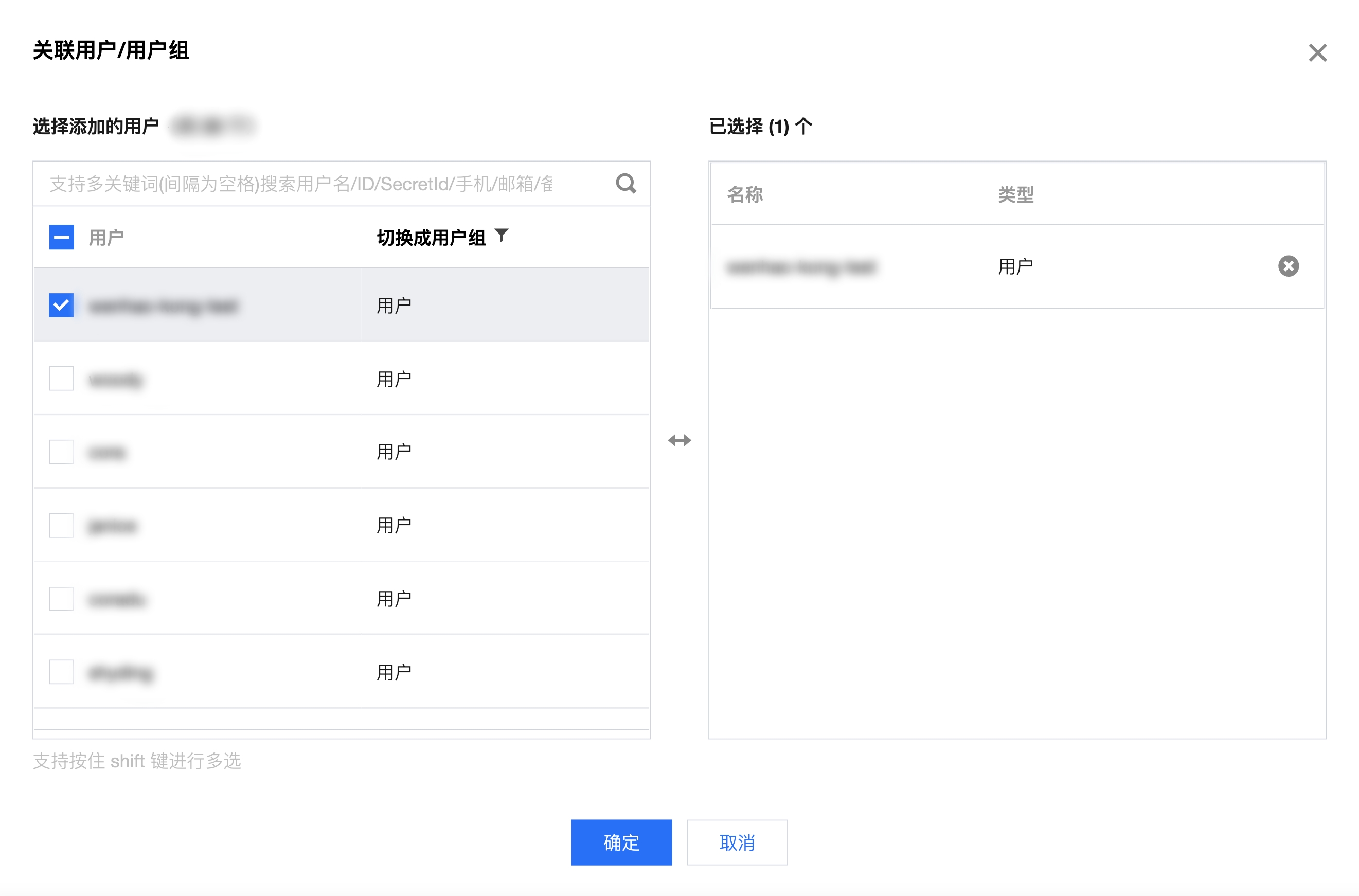

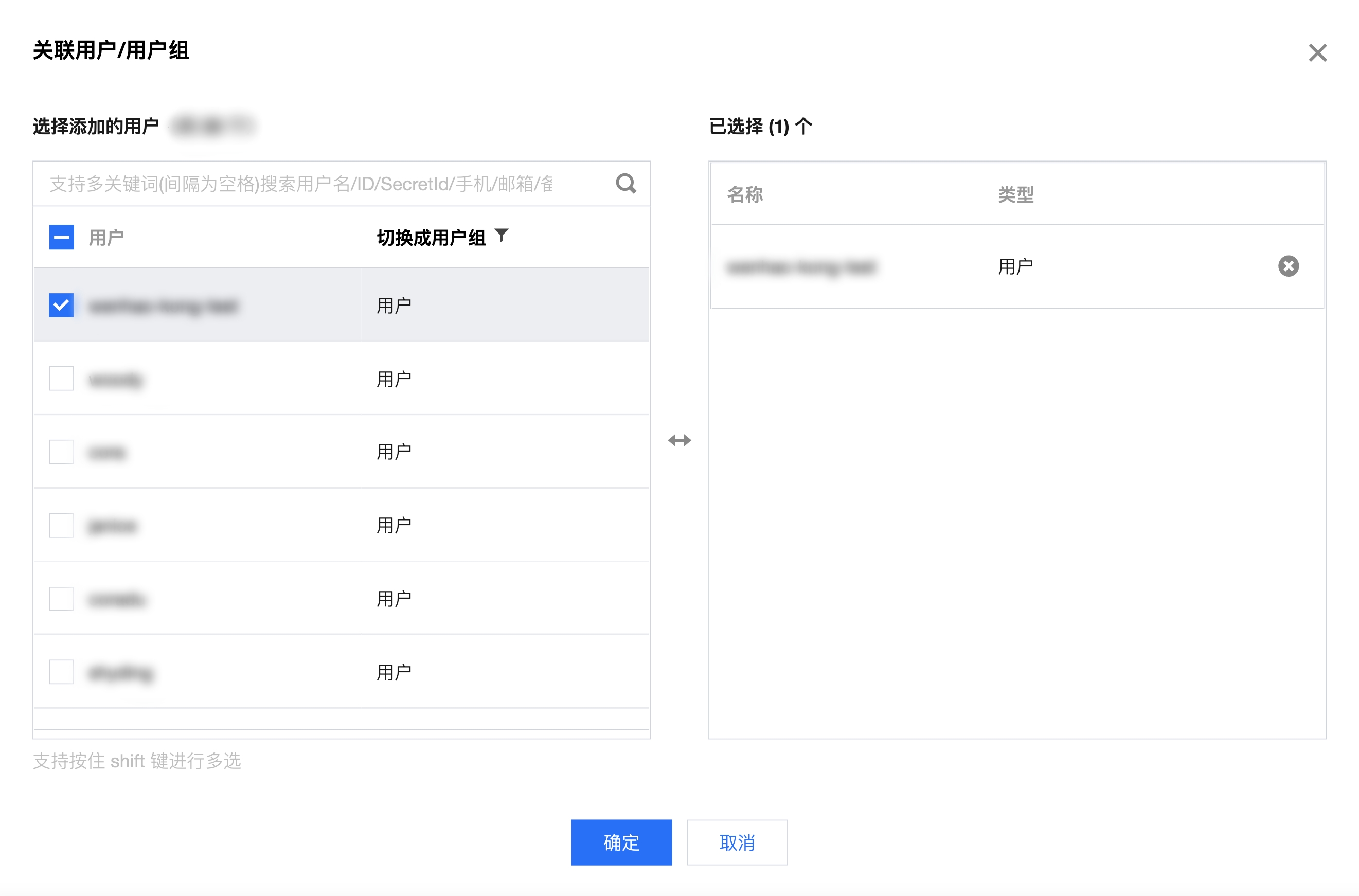

4. 在搜索结果中,单击 QcloudAccessForTSERole 的关联用户/组,选择需要授权的子账号。

5. 单击确定完成授权。该策略会显示在用户的策略列表中。

步骤2.2:绑定传递服务角色(策略二)

1. 使用主账号登录 访问管理控制台。

2. 在左侧导航栏,单击策略,进入策略管理列表页。

3. 在右侧搜索栏中,输入 QcloudAccessForApiGateWayRoleInCloudNativeAPIGateway 进行搜索。

说明

QcloudAccessForApiGateWayRoleInCloudNativeAPIGateway:该策略仅供 API 网关(ApiGateWay)服务角色(ApiGateWay_QCSRole)进行关联,用于 IoTHuB 访问其他云服务资源。

4. 在搜索结果中,单击 QcloudAccessForApiGateWayRoleInCloudNativeAPIGateway 的关联用户/组,选择需要授权的子账号。

5. 单击确定完成授权。该策略会显示在用户的策略列表中。

步骤3:授予读写权限

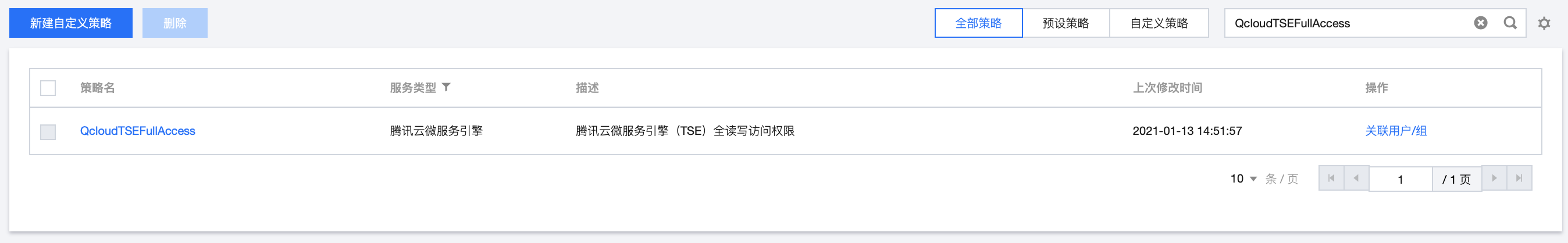

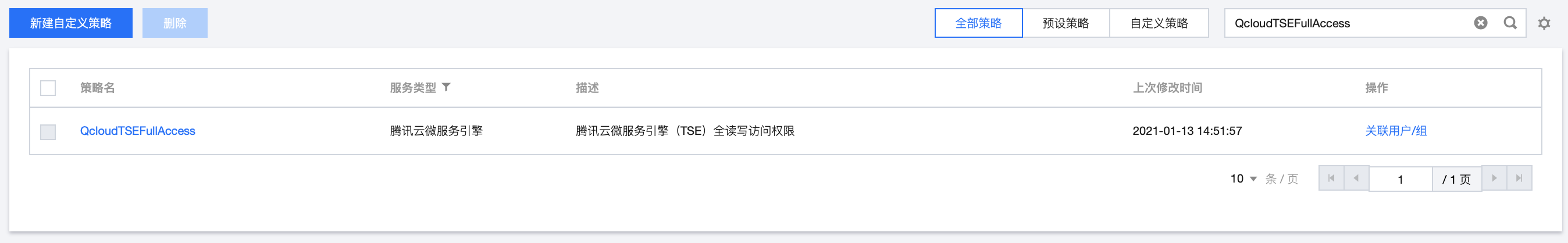

1. 使用主账号登录 访问管理控制台。

2. 在左侧导航栏,单击策略,进入策略管理列表页。

3. 在右侧搜索栏中,输入 QcloudTSEFullAccess 进行搜索。

说明

QcloudTSEFullAccess:腾讯云微服务引擎(TSE)全读写访问权限。目前云原生 API 网关仅支持授予全量操作权限,尚不支持资源级授权。

4. 在搜索结果中,单击 QcloudTSEFullAccess 的关联用户/组,选择需要授权的子账号。

5. 单击确定完成授权。该策略会显示在用户的策略列表中。

6. 重复步骤3.2到步骤3.5,完成 QcloudAPIGWReadOnlyAccess 策略的绑定。

说明

QcloudAPIGWReadOnlyAccess:API 网关(API Gateway)只读访问权限,包括云监控(MONITOR)部分权限。

附录

TSE 平台使用中涉及到以下云产品的调用。主账号需要对子账号进行单独授权才能保证对应 TSE 产品功能的使用。TSE 中涉及到的对云产品的调用如下:

云产品 | 接口名 | 接口作用 | 影响到 TSE 平台的操作 |

云服务器(CVM) | DescribeZones | 查询可用区 | 创建实例时查看子网所在可用区 |

私有网络(VPC) | DescribeVpcs | 查询 VPC 列表 | 创建实例时选择实例访问地址所属 VPC |

私有网络(VPC) | DescribeSubnets | 查询 VPC 列表 | 创建实例时选择实例访问地址所属子网 |

云监控(Monitor) | GetMonitorData | 拉取指标监控数据 | 查看 TSE 中监控数据 |

云监控(Monitor) | DescribeDashboardMetricData | 拉取指标监控数据 | 查看 TSE 中监控数据 |

容器服务(TKE) | DescribeClusters | 拉取集群信息 | TSE 北极星网格绑定 K8S 集群 |

容器服务(TKE) | DescribeClusterSecurity | 拉取集群密钥信息 | TSE 北极星网格绑定 K8S 集群 |

授权示例如下:

{"version": "2.0","statement": [{"effect": "allow","action": ["vpc:DescribeVpcs","vpc:DescribeSubnets","monitor:GetMonitorData","monitor:DescribeDashboardMetricData","tke:DescribeClusters","tke:DescribeClusterSecurity"],"resource": ["*"]}]}

文档反馈