TencentDBセキュリティグループを管理する

Download

フォーカスモード

フォントサイズ

概要

セキュリティグループ は、フィルタリング機能を備えた仮想ファイアウォールであり、単一または複数のTencentDBインスタンスのネットワークアクセス制御を設定するために使用されます。これはTencent Cloudが提供するネットワークセキュリティ分離の重要な手段です。セキュリティグループはロジカルなグループであり、同一リージョン内で同一のネットワークセキュリティ分離要件を持つTencentDBインスタンスを同一のセキュリティグループに追加できます。TencentDBはCVMなどとセキュリティグループリストを共有し、セキュリティグループ内でルールに基づいて一致します。具体的なルールと制限については セキュリティグループの概要をご参照ください。

説明:

TencentDB for MySQLセキュリティグループは現在、VPCとパブリックネットワークのネットワークアクセス制御のみをサポートしており、クラシックネットワークのネットワーク制御はサポートしていません。

クラウドデータベースは自発的にトラフィックをアウトバウンドしていないことから、アウトバウンドルールはクラウドデータベースに対して有効になりません。

TencentDB for MySQLのセキュリティグループはマスターインスタンス、読み取り専用インスタンス、ディザスタリカバリインスタンスをサポートしています。

クラウドデータベースのためにセキュリティグループを設定

手順1:セキュリティグループの作成

1. CVMコンソールにログインします。

2. 左側のサイドバーでSecurity Groupを選択し、リージョンを選択して、Newをクリックします。

3. 表示されるダイアログボックスで、次の項目を構成してからOKをクリックします。

テンプレート:セキュリティグループ内のデータベースインスタンスがデプロイする必要のあるサービスを基に、適切なテンプレートを選択し、セキュリティグループルールの構成を簡素化します。次の表に示すとおりです。

テンプレート | 説明 | 説明 |

すべてのポートを開く | すべてのポートが開いています。セキュリティ上の問題が発生する可能性があります。 | - |

ポート22、80、443、3389とICMPプロトコルを開く | デフォルトでは、ポート22、80、443、3389とICMPプロトコルをインターネットに開きます。すべてのポートはプライベートネットワークに開かれています。 | このテンプレートはクラウドデータベースに対して無効です。 |

カスタム | セキュリティグループを作成してから、カスタムルールを追加できます。操作の詳細は次の「セキュリティグループルールの追加」をご参照ください。 | - |

名前:セキュリティグループの名前。

所属プロジェクト:デフォルトではデフォルトプロジェクトを選択します。その他のプロジェクトを選択することもできます。

備考:カスタム。セキュリティグループの簡単な説明。

手順2:セキュリティグループルールの追加

1. Security Groupページで、ルールを設定するセキュリティグループを見つけて、Operation列のModify Ruleをクリックします。

2. セキュリティグループルールページで、Inbound rule > Add Ruleをクリックします。

3. 表示されるダイアログボックスで、ルールを設定します。

Type:デフォルトでCustomを選択します。その他のシステムルールテンプレートを選択することもできます。MySQL(3306) テンプレートを選択することをお勧めします。

Source :トラフィックソース(インバウンドルール) またはターゲット(アウトバウンドルール)。次のオプションから1つ選択してください。

ソースまたはターゲット | 説明 |

単一のIPv4アドレスまたはIPv4アドレス範囲 | CIDR表記を使用します(例:203.0.113.0、203.0.113.0/24または0.0.0.0/0。そのうち、0.0.0.0/0はすべてのIPv4アドレスが一致することを示します)。 |

単一のIPv6アドレスまたはIPv6アドレス範囲 | CIDR表記を使用します(例:FF05::B5、FF05:B5::/60、::/0または0::0/0。そのうち、::/0または0::0/0はすべてのIPv6アドレスが一致することを示します)。 |

セキュリティグループIDの引用。次のセキュリティグループのIDを引用できます: セキュリティグループ ID その他のセキュリティグループ | 現在のセキュリティグループは、セキュリティグループに関連付けられているCVMを表します。 その他のセキュリティグループは、同じリージョン内の同じプロジェクトの下にある別のセキュリティグループIDを表します。 |

パラメーターテンプレート内のIPアドレスオブジェクトまたはIPアドレスグループオブジェクトを引用します。 | - |

プロトコルポート:プロトコルタイプとポート範囲を入力するか、 パラメータテンプレートのプロトコルポートまたはプロトコルポートグループを引用できます。

ご注意:

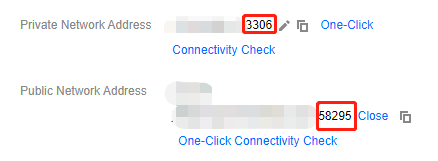

TencentDB for MySQLに接続するには、そのポートを開く必要があります。TencentDB for MySQLコンソールにログインし、インスタンスリストでインスタンスIDをクリックして、インスタンスの詳細ページでそのポート番号を表示できます。

TencentDB for MySQLは、デフォルトでプライベートネットワークポート3306を使用し、ポートのカスタマイズをサポートします。デフォルトのポート番号が変更された場合は、セキュリティグループで新しいポートを開く必要があります。

MySQLパブリックネットワークポートはシステムによって自動的に割り当てられ、カスタマイズには対応していません。パブリックネットワークが有効になると、セキュリティグループネットワークアクセスポリシーによって制御されます。セキュリティポリシーを設定する際は、プライベートネットワークのアクセスポート3306を開放する必要があります。

TencentDB for MySQLコンソールのセキュリティグループページで設定されたセキュリティグループルールは、プライベートネットワークアドレスとパブリックネットワークアドレス(有効な場合)の両方に対して有効になります。

ポリシー:許可または拒否。デフォルトでは許可が選択されています。

許可:このポートへのトラフィックが許可されます。

拒否:データパケットは応答なしで破棄されます。

備考:カスタム。ルールの簡単な説明。

4. 完了をクリックします。

事例

シナリオ:1つのTencentDB for MySQLインスタンスを作成し、CVMインスタンスからTencentDB for MySQLにアクセスしたい。

解決策:セキュリティグループルールを追加する場合は、タイプからMySQL(3306)を選択して、ポート3306を開きます。

必要に応じて、すべてのIPまたは指定したIP(IPセグメント)を開いて、CVMを介してTencentDB for MySQLにアクセスできるIPソースを設定します。

インバウンドまたはアウトバウンド | タイプ | ソース | プロトコルポート | ポリシー |

インバウンド | MySQL(3306) | すべてのIP:0.0.0.0/0 指定IP:指定したIP またはIPセグメントを入力 | TCP:3306 | 許可 |

手順3:セキュリティグループの設定

セキュリティグループは、Tencent Cloudが提供するインスタンスレベルのファイアウォールで、インバウンドトラフィックとアウトバウンドトラフィックをコントロールします。インスタンスの購入時にセキュリティグループを関連付けるか、インスタンスの購入後にコンソールでセキュリティグループを関連付けることもできます。

ご注意:

現在、TencentDB for MySQLのセキュリティグループは、Virtual Private Cloudクラウドデータベースの設定のみをサポートします。

1. TencentDB for MySQLコンソールにログインし、インスタンスリストでインスタンスIDをクリックして、インスタンス管理ページに進みます。

2. インスタンス管理ページで、Security Groupタブを選択し、Configure Security Groupをクリックします。

3. 表示されるダイアログボックスで、関連付けるセキュリティグループを選択し、OKをクリックします。

セキュリティグループルールのインポート

1. Security Groupページで、必要なセキュリティグループを選択し、セキュリティグループのID/名前をクリックします。

2. インバウンド/アウトバウンドルールタブで、Import Ruleをクリックします。

3. 表示されるダイアログボックスで、編集済みのインバウンド/アウトバウンドルールテンプレートファイルを選択して、Importをクリックします。

説明:

既存のルールはインポート後のルールに上書きされます。新しいルールをインポートする前に既存のルールをエクスポートすることをお勧めします。

セキュリティグループのクローン作成

1. Security Groupページで、目的のセキュリティグループを見つけ、Operation列のMore > ** Clone**をクリックします。

2. 表示されるダイアログボックスで、ターゲットリージョンとターゲットプロジェクトを選択し、新しいセキュリティグループ名を入力して、OKをクリックします。新しいセキュリティグループをCVMインスタンスに関連付ける必要がある場合は、セキュリティグループ内のCVMインスタンスを管理してください。

セキュリティグループの削除

1. Security Groupページで、削除するセキュリティグループを選択して、Operation列のMore > ** Delete**をクリックします。

2. 表示されるダイアログボックスで、OKをクリックします。現在のセキュリティグループがCVMインスタンスに関連付けられている場合は、削除する前に関連付けを解除する必要があります。

フィードバック