権限管理に関するご質問

ダウンロード

フォーカスモード

フォントサイズ

キーに関するご質問

APPID、SecretId、SecretKeyなどのキー情報を確認するにはどうすればよいですか。

バケット名の後半部分がAPPID情報です。COSコンソールにログインすると確認できます。SecretId、SecretKeyなどの情報は、CAMコンソールのAPIキー管理にログインすると確認できます。

一時キーの有効期間はどれくらいですか。

一時キーは現時点ではルートアカウントで最長2時間(7200秒)、サブアカウントで最長36時間(129600秒)であり、デフォルト値は30分(1800秒)です。期限切れとなった一時キーを含むリクエストは拒否されます。一時キーに関する説明は、一時キーの生成および使用ガイドをご参照ください。

SecretId、SecretKeyなどのキーに関する情報が漏洩した場合は、どのように対処すればよいですか。

プライベート読み取り/書き込み権限が設定されたファイルに対し、時間制限のあるアクセスリンクを生成するにはどうすればよいですか。

一時キーの生成および使用ガイドのドキュメントを参照し、キーの有効期間を設定してください。

権限に関するご質問

COSではサブアカウントの指定フォルダへのアクセス権限をどのように承認しますか。

COSから403エラーが返されましたが、どのように対処すればよいですか。

1. BucketName、APPID、Region、SecretId、SecretKeyなどの設定情報が正しいかどうかチェックしてください。

2. 上記の情報の正確性が確認されているという前提の下で、サブアカウントを使用して操作を行っていないかをチェックしてください。サブアカウントを使用している場合は、ルートアカウントがサブアカウントの権限を承認しているかをチェックしてください。承認していない場合は、先にルートアカウントでログインし、サブアカウントの権限を承認してください。

3. 権限承認の詳細については、権限設定の関連事例をご参照ください。

4. 一時キーを使用して操作を行っている場合は、現在の操作が一時キーの取得時に設定したPolicyに含まれるかどうかをチェックしてください。含まれない場合は関連のPolicy設定を変更してください。

COSでAccessDeniedのエラーが発生しましたが、どのように対処すればよいですか。

AccessDeniedは一般的に、権限が承認されていないか、権限が不足しているために起こるエラーです。次の手順に従って、順次トラブルシューティングを実施してください。

1. BucketName、APPID、Region、SecretId、SecretKeyなどの設定情報が正しいかどうかチェックしてください。スペースが入っていないかどうかに特に注意してください。

2. 上記の情報の正確性が確認されているという前提の下で、サブアカウントを使用して操作を行っていないかをチェックしてください。サブアカウントを使用している場合は、ルートアカウントがサブアカウントの権限を承認しているかをチェックしてください。承認していない場合は、先にルートアカウントでログインし、サブアカウントの権限を承認してください。権限承認操作については、アクセス管理権限設定の関連事例をご参照ください。

3. 一時キーを使用して操作を行っている場合は、現在の操作が一時キーの取得時に設定したPolicyに含まれるかどうかをチェックしてください。含まれない場合は関連のPolicy設定を変更してください。詳細については、一時キーの生成および使用ガイドをご参照ください。

バケットのアクセス権限が上限に達しましたが、どうすればよいですか。

各ルートアカウント(すなわち同一のAPPID)の、バケットACLルールの数は最大1000個までです。設定したバケットACLが1000個を超えるとこのエラーが発生します。このため、不要なACLルールは削除することをお勧めします。

説明:

ファイルレベルのACLまたはPolicyの使用はお勧めしません。APIまたはSDKを呼び出す際、ファイルに対して特別なACL制御を必要としない場合は、ACLの関連パラメータ(x-cos-acl、ACLなど)を空にし、バケットの権限をそのまま引き継いでください。

バケットの作成でエラーが発生しましたが、どうすればよいですか。

バケットの作成エラーで考えられる原因

1. 作成したバケットについて、そのバケット名がすでに存在している場合。その場合はその他のバケット名を付ける必要があります。

2. 現在のバケットにパブリック読み取り/プライベート書き込み、あるいはパブリック読み取り/書き込み権限を設定しすぎており、かつ、ルートアカウントのACLルールの数が上限に達している場合、バケット新規作成時にバケットACL数の上限の調整ができないため、エラーが発生しています。

次の2つの対処方法を参考までにご提供します。

方法1:現在のバケットのアクセス権限をプライベート読み取り/書き込みに変更できます。詳細については、バケットアクセス権限の設定をご参照ください。その後、バケットの新規作成をもう一度お試しください。

方法2:Policy権限設定のポリシーの追加で、対応するアクセス権限を設定できます。詳細については、バケットポリシーの追加をご参照ください。

署名リンクを使用してパブリック読み取りファイルにアクセスしている場合、署名が期限切れとなってもファイルにアクセスすることはできますか。

期限切れの署名リンクを使用してパブリック読み取りファイルにアクセスした場合、COSは権限の状況を優先的にチェックし、リンクの期限切れ後のアクセスを拒否する判断を行います。

アップロード、ダウンロードなどの操作を行う際、「403 Forbidden」「権限拒否」などのエラーが発生した場合はどのように対処すればよいですか。

次の手順に従って、順次トラブルシューティングを実施してください。

1. BucketName、APPID、Region、SecretId、SecretKeyなどの設定情報が正しいかどうかチェックしてください。

2. 上記の情報の正確性が確認されているという前提の下で、サブアカウントを使用して操作を行っていないかをチェックしてください。サブアカウントを使用している場合は、ルートアカウントがサブアカウントの権限を承認しているかをチェックしてください。承認していない場合は、先にルートアカウントでログインし、サブアカウントの権限を承認してください。権限承認操作については、アクセス管理権限設定の関連事例をご参照ください。

3. 一時キーを使用して操作を行っている場合は、現在の操作が一時キーの取得時に設定したPolicyに含まれるかどうかをチェックしてください。含まれない場合は関連のPolicy設定を変更してください。詳細については、一時キーの生成および使用ガイドをご参照ください。

COSでは第三者がファイルをローカルにダウンロードするのをどのように制限しますか。

第三者によるローカルへのファイルダウンロードを制限したい場合は、次のいくつかのケースを区別する必要があります。

1. サブアカウントによるデータダウンロードを制限する場合は、サブアカウントのCOSアクセス権限の承認を参照することができます。

2. 匿名ユーザーによるデータダウンロードを制限する場合は、バケットをプライベート読み取り/書き込みに設定するか、またはバケットポリシーに

deny anyone Get Object操作を設定することができます。COSではその他アカウントのサブアカウントに権限をどのようにして設定しますか。

ルートアカウントAの名前のバケットが、ルートアカウントBのサブアカウントB0に対し操作権限の承認を行う必要があると仮定した場合、まずルートアカウントBに対し、A名のバケットの操作権限を承認してから、ルートアカウントBを通じてサブアカウントB0に対し、A名のバケットの操作権限を承認する必要があります。詳細な操作については、他のルートアカウント下のサブアカウント操作名のバケットへの権限付与を参照することができます。

COSで、サブアカウント/コラボレーターがファイルのアップロードのみ可能で、削除はできないように設定するにはどうすればよいですか。

説明:

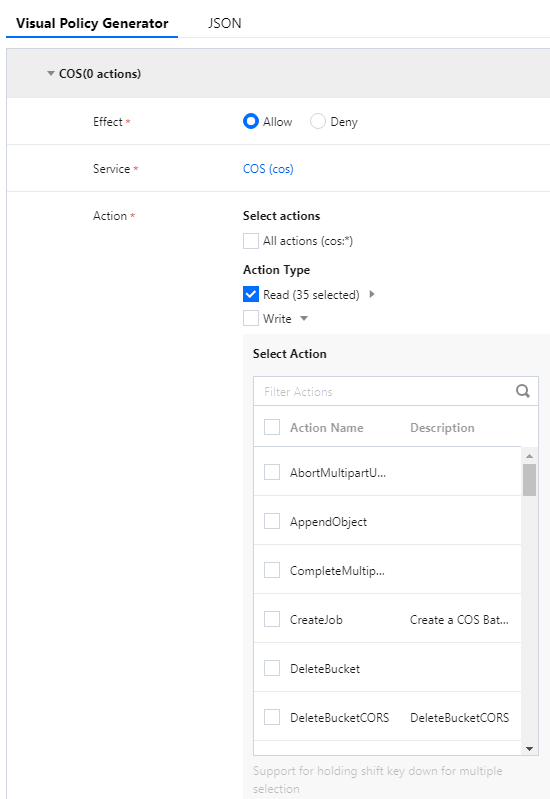

カスタムポリシーを作成する際は、読み取り操作の権限を承認し、書き込み操作はアップロードの権限のみを選択する必要があります。関連する権限の削除を選択しないでください。

バケットのデフォルトドメイン名を使用してパブリック読み取りバケットにアクセスすると、ファイルリストが返されますが、ファイルリストの情報を隠すにはどうすればよいですか。

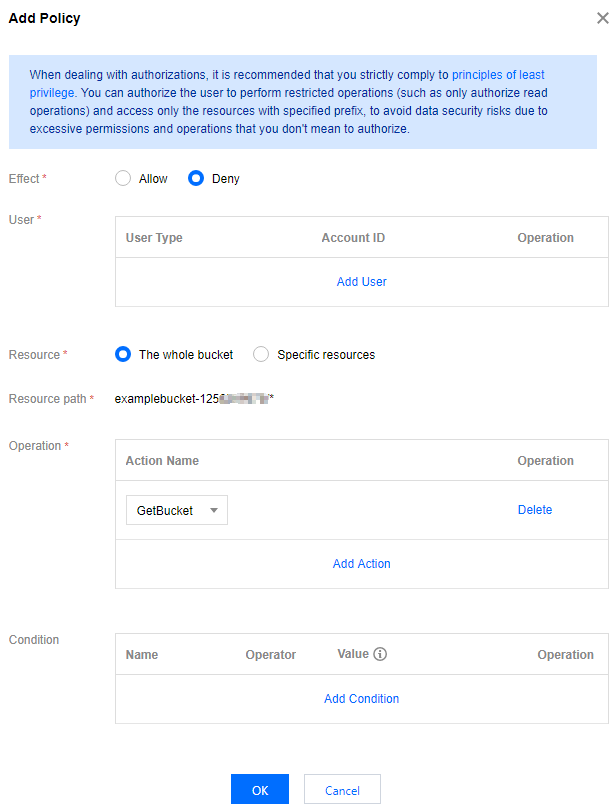

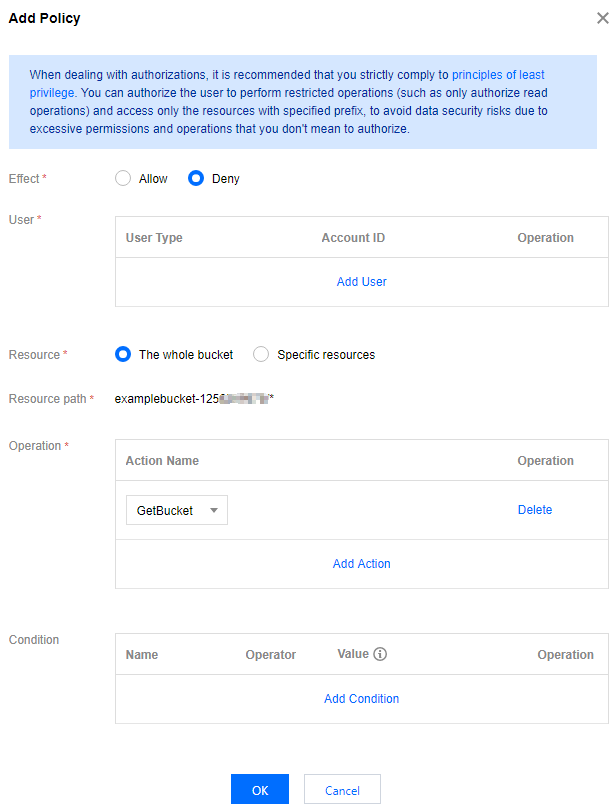

対応するバケットにdeny anyoneのGet Bucket権限を設定することができます。操作手順は次のとおりです。

方法1:

1. Policy権限設定項目を見つけ、グラフィック設定のポリシーの追加をクリックします。

2. 下図に従って対応する操作権限を追加し、OKをクリックして保存します。

方法2:

Policy権限設定項目を見つけ、ポリシー構文 > 編集をクリックし、次の表現を入力します。

{"Statement": [{"Action": ["name/cos:GetBucket","name/cos:GetBucketObjectVersions"],"Effect": "Deny","Principal": {"qcs": ["qcs::cam::anyone:anyone"]},"Resource": ["qcs::cos:ap-beijing:uid/1250000000:examplebucket-1250000000/*"]}],"version": "2.0"}

注意:

qcs::cos:ap-beijing:uid/1250000000:examplebucket-1250000000/*の中の関連情報を次のように置き換えてください。“ap-beijing”をご自身のバケットの所在リージョンに置き換えます。

“1250000000”をご自身のAPPID情報に置き換えます。

“examplebucket-1250000000”をご自身のバケット名に置き換えます。

COSのACL制限はバケットとアカウントのどちらに対してのものですか。ファイルをアップロードする際に権限を指定することはできますか。

ACLはアカウントに対する制限です。ファイルレベルのACLまたはPolicyの使用はお勧めしません。APIまたはSDKを呼び出す際、ファイルに対して特別なACL制御を必要としない場合は、ACLの関連パラメータ(x-cos-acl、ACLなど)を空にし、バケットの権限をそのまま継承してください。

コラボレーターに対し指定のバケットへのアクセス権限を承認するにはどうすればよいですか。

複数の業務でバケットを操作する必要がありますが、バケットまたはその他の次元で権限を分離することはできますか。

CAMコンソールにログインし、ユーザー管理ページに進み、業務ごとにサブアカウントを有効化し、それぞれに権限を付与する操作を行うことができます。

子会社または従業員のサブアカウントを作成し、特定のバケットへのアクセス権限を承認するにはどうすればよいですか。

特定のサブアカウントに対し、あるバケットの操作権限のみを承認するにはどうすればよいですか。

サブアカウントに対し特定のバケットの操作権限のみを持たせたい場合は、ルートアカウントよりサブアカウントにバケットポリシーを追加することができます。詳細については、バケットポリシーの追加をご参照ください。

Ranger認証に関するよくあるご質問

その他の問題

COSのリソースアクセスに異常が発生しましたが、どのように対処すればよいですか。

リソースアクセス異常 のドキュメントを参照し、トラブルシューティングを行ってください。

CDNドメイン名を使用したCOSへのアクセス時にHTTP ERROR 403が返される場合は、どのように対処すればよいですか。

CDNアクセラレーションドメイン名が無効になっているために起こった可能性があります。CDNドメイン名を使用したCOSへのアクセス時にHTTP ERROR 403が返されるのドキュメントを参照して対処してください。

CDNドメイン名を使用してCOSにアクセスすると旧ファイルにアクセスしてしまいます。どのように対処すればよいですか。

フロントエンド業務がCDNと一時キー方式によってCOSのコンテンツにアクセスすることは可能ですか。

フィードバック